V597. Compiler may delete 'memset' function call that is used to clear 'Foo' buffer. Use the RtlSecureZeroMemory() function to erase private data.

Анализатор обнаружил потенциальную ошибку, когда массив, содержащий приватную информацию, не будет очищен.

Рассмотрим пример кода.

void Foo()

{

char password[MAX_PASSWORD_LEN];

InputPassword(password);

ProcessPassword(password);

memset(password, 0, sizeof(password));

}Функция на стеке создает временный буфер, предназначенный для хранения пароля. По окончанию работы с паролем, мы хотим очистить этот буфер. Если это не сделать, пароль останется в памяти, что может привести к неприятным последствиям. На эту тему есть хорошая статья "Перезаписывать память - зачем?".

К сожалению, приведенный код может оставить буфер неочищенным. Обратите внимание, что массив 'password' очищается в конце и более не используется. Поэтому при сборке Release версии программы, компилятор, скорее всего, удалит вызов функции memset(). На это компилятор имеет полное право. Такое изменение не влияет на наблюдаемое поведение, которое описано в Стандарте как последовательность вызова функций ввода-вывода и чтения-записи volatile данных. То есть с точки зрения языка Си/Си++, если удалить вызов функции memset(), это ничего не изменит!

Для очистки буферов содержащих приватную информацию необходимо использовать специальную функцию RtlSecureZeroMemory или memset_s (см. также статью "Безопасная очистка приватных данных").

Исправленный вариант кода:

void Foo()

{

char password[MAX_PASSWORD_LEN];

InputPassword(password);

ProcessPassword(password);

RtlSecureZeroMemory(password, sizeof(password));

}Кажется, что на практике, компилятор не может удалить вызов такой важной функции memset(). Может возникнуть впечатление, что речь идет о редких экзотических компиляторах. Нет, это не так. Возьмем для примера компилятор Visual C++ 10, входящий в состав Visual Studio 2010.

Рассмотрим две функции.

void F1()

{

TCHAR buf[100];

_stprintf(buf, _T("Test: %d"), 123);

MessageBox(NULL, buf, NULL, MB_OK);

memset(buf, 0, sizeof(buf));

}

void F2()

{

TCHAR buf[100];

_stprintf(buf, _T("Test: %d"), 123);

MessageBox(NULL, buf, NULL, MB_OK);

RtlSecureZeroMemory(buf, sizeof(buf));

}Функции отличаются тем, как они очищают буфер. Первая использует функцию memset(), а вторая RtlSecureZeroMemory(). Скомпилируем оптимизированный код, указав для компилятора Visual C++ 10 ключ "/O2". Рассмотрим получившийся ассемблерный код:

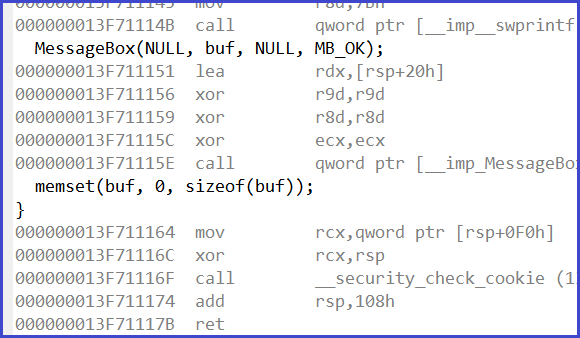

Рисунок 1. Функция memset() удалена.

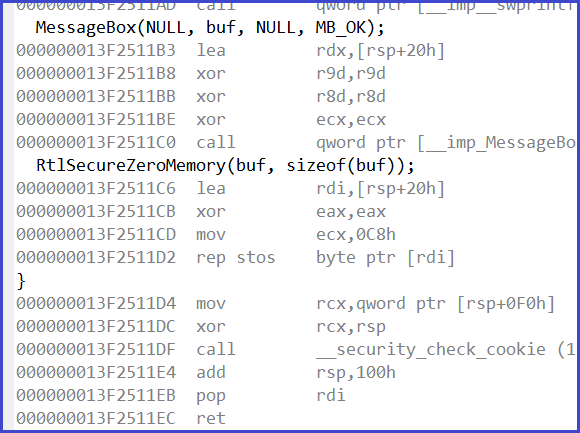

Рисунок 2. Функция RtlSecureZeroMemory() заполняет память нулями.

Как видно в ассемблерном коде, вызов функции memset() был удалён компилятором при оптимизации. В отличии от memset(), вызов функции RtlSecureZeroMemory() сохранился, поэтому в этом случае массив успешно обнуляется.

Дополнительные ссылки:

- Безопасная очистка приватных данных

- Однажды вы читали о ключевом слове volatile...

- Безопасность, безопасность! А вы её тестируете?

- Zero and forget - caveats of zeroing memory in C.

Выявляемые диагностикой ошибки классифицируются согласно ГОСТ Р 71207–2024 как критические и относятся к типу: Ошибки некорректного использования системных процедур и интерфейсов, связанных с обеспечением информационной безопасности (шифрования, разграничения доступа и пр.). |

Данная диагностика классифицируется как:

|

Взгляните на примеры ошибок, обнаруженных с помощью диагностики V597. |